Kühn kreieren

Treiben Sie die digitale Innovationmit Vertrauen in die Cloud voran.

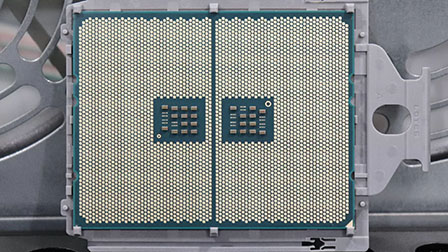

Gemeinsam machen Google Cloud und AMD digitale Innovation erst möglich – mit bahnbrechender Cloud-, Hybrid-Cloud- und Multi-Cloud-Funktionalität. Virtuelle Maschinen (VMs) von Google Cloud mit AMD EPYC™-Prozessoren der dritten Generation bieten Lösungen mit unschlagbarem Preis-Leistungs-Verhältnis für allgemeine Zwecke (N2D), rechenoptimierte (C2D) und Scale-out-(T2D)-Workloads.

Finden Sie Google Clouds und AMD VMs für jeden Workload

Ausgewogene VMs

Erzielen Sie das Gleichgewicht zwischen Anpassung, Flexibilität und Leistung für Ihre allgemeinen Workloads.

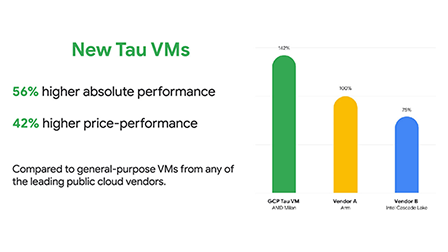

Optimiertes Scale-out

Profitieren Sie von einer optimalen Leistung für den Preis Ihrer Scale-out-Workloads.

Optimierte Rechenleistung

Verbessern Sie die Leistung bei Ihren rechenintensivsten Workloads.

Vertrauliches Computing

Greifen Sie auf Ihre sensibelsten Daten zu und verarbeiten Sie diese – während diese weiterhin verschlüsselt in der Cloud bleiben.

E-BOOK

Träumen. Kreieren. Verschlüsseln.

Erkunden Sie vertrauliches Computing. Hierbei handelt es sich um eine bahnbrechende Technologie, die Innovation durch die Verschlüsselung von in der Nutzung befindlichen Daten während deren Verarbeitung ermöglicht.

Vorteile

Leistung, Sicherheit und Flexibilität

Überlegene Leistung

Powered by AMD und basierend

auf der robusten, skalierbaren

Infrastruktur von Google.

Lift-and-Shift-Vertraulichkeit

Nahtloser Übergang zu

vertraulichen VMs mit einem Klick.

Flexible Ressourcenoptionen

Verschlüsselung der Daten,

damit sie auch während der

Verarbeitung geschützt sind.

Anwendungsfälle

Anwendungsfälle

Blog

Blog

Unsere Kunden

Unsere Kunden